مقدمه

جالب است بدانید که در 2 سال گذشته بیش از 95 نوع جدید باجافزار به وجود آمده است که 74 درصد از آنها موفق شدهاند تا حملات خودشان را به سرانجام برسانند. همین آمار بهخوبی اهمیت شناخت هرچه بیشتر باجافزارها و نحوه نفوذ آنها را به سیستمها، نشان میدهد. اگر شما هم قصد دارید تا از آلوده شدن کامپیوتر خود به باجافزار جلوگیری کنید، اول از همه باید با نحوه نفوذ باج افزار آشنایی داشته باشید. ما در این مقاله به مهمترین راههای ورود باجافزارهای مختلف به سیستمها اشاره خواهیم کرد.

باج افزار چیست؟

باجافزار نوعی بدافزار به شمار میرود که مجرمان سایبری از آن برای جلوگیری از دسترسی کاربران به دادههای خود، استفاده میکنند. این مجرمان فایلهای مهم شما را در سیستم رمزگذاری کرده و پسوندهایی را به دادههای مورد حمله خود اضافه میکنند و آنها را تا زمانی که باج خواسته شده را پرداخت نکنید، در اختیار خود نگه میداند. در ابتدای نفوذ باجافزار به سیستم، این بدافزار تلاش میکند تا در سراسر سیستم شما از سرورها گرفته تا تمامی رایانههای متصل، گسترش پیدا کند.

به این مدت زمان، دوران خواب یا بارداری باجافزار گفته میشود. پس از آن، مجرمان سایبری به کمک همین دادهها از شرکتها و یا افراد مختلف اخاذی کرده و در تلاش هستند تا نسخههای پشتیبان شما را شناسایی و سپس حذف کنند. درصورتیکه درخواستهای این افراد بهموقع برآورده نشود، اطلاعات کاربر توسط باجافزار حذف شده و یا کلید رمزگشایی از بین خواهد رفت.

امروزه استفاده از این بدافزارها به شکل گستردهای رواج پیدا کرده است و درصورتیکه سازمانها از پرداخت باج خودداری کنند، اطلاعات دزدیده شده به بیرون درز پیدا کرده و یا در دارک وب به فروش میرسند. یک مدیر آگاه باید با نحوه نفوذ باج افزار آشنا باشد و تمامی راههایی که مجرمان به کمک آنها این بدافزارها را به سیستمها منتقل میکنند، شناسایی کند.

باجافزار میتواند دسترسی شما به اطلاعاتتان را مسدود کند

آشنایی با نحوه نفوذ باج افزار

از سازمانها تا شرکتهای بزرگی مانند FedEx همهوهمه در سالهای گذشته مورد هجوم باجافزارها قرار گرفتهاند. بهخصوص که طبق آمار در چند سال گذشته، استفاده از چنین بدافزارهایی توسط مجرمان سایبری رونق بسیار زیادی گرفته و روزبهروز روشهای جدیدی را برای ورود به سیستمها، ابداع میکنند. از مهمترین روشهای نفوذ باجافزار به سیستمها میتوان به موارد زیر اشاره کرد:

- ایمیلهای فیشینگ

- RDP یا پروتکل کنترل از راه دور دسکتاپ

- لینکهای دانلود

- رسانههای قابلحمل

ما در ادامه بهصورت کامل در خصوص هرکدام از این روشها بیشتر صحبت خواهیم کرد و میبینیم که نحوه نفوذ باج افزار از طریق هرکدام از این روشها، چگونه خواهد بود.

باجافزارها از طریق راههای متنوعی به سیستمها نفوذ میکنند

ورود باج افزار با استفاده از ایمیلهای فیشینگ

شاید به جرات بتوان عنوان کرد که یکی از رایجترین روش هکرها برای انتشار باجافزار، استفاده از ایمیلهای فیشینگ است. هکرها از ایمیلهای فیشینگ که با دقت ساخته و مهندسی شدهاند، استفاده کرده تا قربانیان را فریب داده و از آنها درخواست کنند تا بر روی یک پیوست و یا لینکی که حاوی یک فایل مخرب است، کلیک کنند.

این فایل میتواند در قالبهای مختلفی مانند PDF، فایل ZIP، سند Word یا جاوا اسکریپت باشد. برای مثال، زمانی که یک فایل Word مخرب وارد سیستم شما میشود، شما بهصورت ناخواسته اقدام به “فعالکردن ماکرو” میکنید و همین امر میتواند اسکریپتی را اجرا کند که فایل مخرب EXE را از یک سرور خارجی دانلود و اجرا کند. این فایل EXE شامل توابع لازم برای رمزگذاری دادهها در دستگاه قربانی خواهد بود.

حال که با نحوه نفوذ باج افزار با استفاده از ایمیلهای فیشینگ آشنا شدید، باید بدانید که حملات مهم باجافزاری مانند Locky، Cerber و Nemucod نیز از همین روش برای آلوده کردن سیستمها استفاده کردند.

ورود باج افزار از روش RDP یا پروتکل کنترل از راه دور دسکتاپ

یکی دیگر از مکانیسمهایی که به طور فزایندهای در بین مجرمان سایبری محبوبیت پیدا کرده است، استفاده از روش پروتکل کنترل از راه دور یا RDP است. این پروتکل به مدیران فناوری اطلاعات این اجازه را میدهد تا بهصورت ایمن از راه دور به دستگاههای کاربران دسترسی داشته باشند و آنها را پیکربندی کنند. با این که این روش مزایای زیادی با خود به همراه دارد، اما میتواند دری را برای نفوذ باجافزارها باز بگذارند.

پس از اینکه هکرها بهسادگی سیستمهای آسیبپذیری که از RDP استفاده میکنند را شناسایی کردند، سریعاً به رمز عبور آنها دسترسی پیدا کرده و بهعنوان مدیر به سیستم ورود پیدا میکنند. حال مجرمان بهسادگی قابلیت این را دارند تا باجافزار خودشان را بر روی سیستمهای مختلف پیادهسازی کنند، نرمافزارهای امنیتی را از کار بیندازند و یا نسخههای پشتیبان را از بین ببرند.

درصورتیکه شما نیز از روش RDP استفاده میکنید و اکنون با نحوه نفوذ نرم باجافزار از این روش را متوجه شدید، زمان آن رسیده است تا اقدامات امنیتی بیشتری را اجرا کنید. از مهمترین حملات باجافزاری به روش RDP میتوان به SamSam، LowLevel04 و CrySis اشاره کرد.

هکرها در ازای رمزگشایی فایلها، از شما باجگیری میکنند

ورود باج افزار از طریق لینکهای دانلود

در این قسمت از مقاله قصد داریم تا یکی دیگر از راهها و نحوه نفوذ باج افزار به سیستمها را بررسی کنیم. مجرمان سایبری به کمک لینکهای آلوده و مخرب میتوانند بهسادگی، باجافزارهای موردنظر خودشان را بر روی سیستمهای قربانیان، اجرا کنند. در این روش، ابتدا مجرمان وبسایتهای قانونی که آسیبپذیری بالایی دارند را شناسایی میکنند و سپس فایلها آلوده خودشان را بهجای فایلهای دانلودی اصلی قرار میدهند.

بعدازاین، کاربر بدون اطلاع بر روی لینک کلیک کرده و به یک وبسایت دیگر هدایت خواهد شد. در این وبسایت، میزبان از نرمافزاری که بهعنوان کیتهای بهرهبرداری شناخته میشوند، استفاده میکند. این کیتهای اکسپلویت به هکرها این اجازه را میدهند تا دستگاه بازدیدکننده را بدون اطلاع وی، برای شناسایی نقاط ضعف، اسکن کند. از مهمترین حملات باجافزاری از طریق لینکهای دانلود میتوان به CryptoWall، PrincessLocker و CryptXXX اشاره کرد.

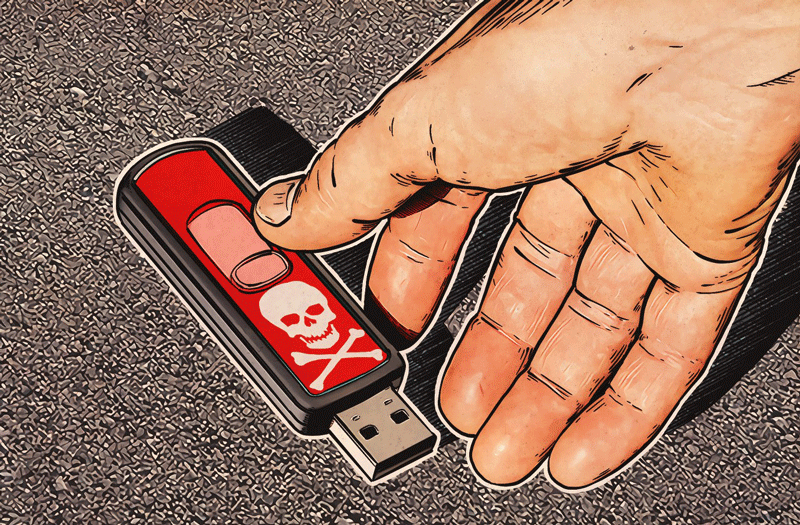

از USBهای ناشناس بههیچعنوان استفاده نکنید

ورود باج افزار از طریق رسانههای قابلحمل

امروزه رسانههای قابلحمل مانند USBها و یا هاردهای اکسترنال بهعنوان ابزار بسیار پرکاربرد شناخته میشوند. اما شما باید با نحوه نفوذ باج افزار با استفاده از این تجهیزات آشنا شوید و تا از حملات مختلف باجافزاری در امان باقی بمانید. برای مثال در سال 2016 در کشور استرالیا، مجرمان USBهای مخربی را بهعنوان تبلیغات نتفلیکس در صندوقهای پستی افراد مختلف، قرار میداند. کاربر نیز بعد از اتصال USB به دستگاه خود، مسیری ساده برای ورود و نفوذ باجافزار ایجاد میکرد.

حتی باجافزار قدرتمندی به نام Spora وجود دارد که قابلیت تکثیر بر روی USB و رسانههای قبل حمل را داشته و میتواند تمامی دستگاههایی را که به این رسانهها متصل میشوند، آلوده کند. ازاینرو بههیچعنوان از رسانههای قابلحملی که اطلاعی از محتوای درونی آنها ندارید، استفاده نکنید.

نتیجهگیری

باجافزارها، بدافزارهایی هستند که بعد از ورود به سیستم، پسوند فایلهای مهم را تغییر داده و دسترسی شما را به اطلاعاتتان، مسدود خواهند کرد. این باجافزارها از روشهای مختلفی به سیستمها نفوذ پیدا میکنند که از مهمترین آنها میتوان به ایمیلهای فیشینگ، رسانههای قابلحمل مانند USB، لینکهای دانلود و … اشاره کرد. درصورتیکه با نحوه نفوذ باج افزار به سیستمهای اطلاعاتی آشنا باشید، میتوانید جلوی بسیاری از حملات مجرمان سایبری را بگیرید.

Leave A Comment